Blog

Vennx

COSO ERM 2017: o framework de gestão de riscos que conecta estratégia, incerteza e performance

O framework global que conecta risco, estratégia e performance e como operacionalizá-lo na prática.

.png)

Nos ensinaram a não confiar na Wikipédia. Então por que confiamos cegamente na IA?

A IA não eliminou o problema da confiança digital. Ela apenas tornou esse risco menos visível.

IA Corporativa sem governança não reduz risco, amplifica

IA sem governança não reduz risco, amplifica. Saiba por que automação sem controle custa mais caro.

IA para GRC: como fazer em dias diagnósticos de controles que levariam meses

Como a IA automatiza diagnósticos de controles internos que consultoria levaria meses para entregar

COBIT 2019: o framework de governança de TI que conecta estratégia, riscos e resultados

COBIT 2019: o framework que conecta cada processo de TI a um objetivo corporativo verificável.

Controle de acessos no mercado financeiro: as exigências do SOX 404 que só BPO de acessos pode cumprir

31% dos relatórios SOX 404 têm fraquezas em controles de TI. Acesso lógico lidera os achados recorrentes.

IEC 62443 e Matriz SoD Industrial: como identificar conflitos críticos em sistemas SCADA

Como a IEC 62443 exige SoD documentada em sistemas SCADA, e o que Stuxnet e Triton ensinaram sobre isso.

Implementação de SGSI: guia prático alinhado à iso 27001

Certificações ISO 27001 quase dobraram em 2024. Veja como implementar um SGSI que funciona além da auditoria.

Benchmarking de riscos: como saber se seus controles estão acima ou abaixo do mercado

Seus controles estão no nível do mercado? Benchmarking revela o que a avaliação interna não mostra.

Segregação de Funções: o que é, como funciona e por que a Matriz SoD é essencial para sua governança

5% da receita perdida sem SoD. Como Matriz de Segregação de Funções previne fraudes e garante governança.

SOX 404 e matriz SoD: por que 98% das empresas ainda gastam meses fazendo o que poderia levar dias

Como a IA reduz de 120 dias para apenas 7 o ciclo de construção da matriz SoD com conformidade SOX 404

Governança, risco e compliance: o que é GRC com IA

GRC com IA: menos controle reativo, mais decisão baseada em dados e contexto.

DevOps e gestão de acessos: por que velocidade sem governança gera incidentes milionários

A velocidade do DevOps trouxe eficiência, mas também abriu um ponto cego crítico: a gestão de acessos em ambie

Auditorias sem surpresas: transformando a gestão de acessos em diferencial estratégico

Auditorias não precisam ser traumáticas. Veja como a gestão de acessos contínua evita riscos e surpresas.

OT E IT convergentes: por que gestão de acessos virou questão de segurança em plantas industriais

Gestão de acessos em OT/IT define a segurança física e a continuidade operacional na indústria.

Gestão de terceiros: o risco invisível que sua auditoria não está vendo

Gestão de terceiros: de tarefa administrativa à solução estratégica de controle de toda a cadeia de suprimento

LGPD em Saúde: por que hospitais estão perdendo processos por má gestão de acessos

$10,93M: custo médio de vazamento em saúde. 58% por insiders. Hospitais pagam caro por não rastrear acessos.

GRC para holdings e grupos econômicos: lições das falhas do Will Bank e do Caso Banco Master

R$ 50 bi perdidos. Master e Will colapsaram por GRC fragmentado. Como holdings evitam cair no mesmo erro.

SOX e Gestão de Acessos: por que bancos pagam multas milionárias por falhas evitáveis

Controles manuais custaram bilhões ao setor financeiro. 77% dos CISOs já sabem a solução: automação.

EU AI Act em 2026: o guia definitivo para sua empresa não ser pega de surpresa

153 dias até AI Act. €35M de multa. Finlândia já aplica. >50% das empresas despreparadas. Veja o roadmap.

O paradoxo da conformidade: por que mais controles manuais geram mais vulnerabilidades

Fadiga de conformidade, sobrecarga cognitiva e erro humano: por que mais controles geram mais vulnerabilidades

Um guia completo para implementar uma Matriz de Segregação de Funções em 2026

Fraudes, falhas e descumprimento regulatório têm uma causa comum: falta de segregação de funções.

Cibersegurança como risco sistêmico: por que CISOs estão perdendo o sono (e CFOs também deveriam)

Violações de dados podem chegar a USD $4,88M de custo. IA sombra, nuvem e IoT ampliam a exposição. Cibersegura

Da reação à predição: a evolução inevitável do enterprise risk management

ERM reativo está morto. Descubra como IA, continuous monitoring e predictive analytics transformam GRC.

A ameaça silenciosa que custa US$ 8,3 bilhões ao mercado global

Riscos de terceiros custam US$ 8,3 bi ao ano. Sua gestão está preparada para evitar o próximo incidente?

Gestão de Acessos Inteligente: O Caminho para Auditorias Sem Sobressaltos

Gestão de acessos estratégica é a base para auditorias previsíveis e governança sólida.

Por que Inteligência Artificial em gestão de riscos deixou de ser opcional

EU AI Act, riscos emergentes e gap competitivo: por que IA em GRC virou imperativo estratégico em 2026.

IAM e ITGC na Prática: Como estruturamos governança viva e auditável

IAM e ITGC: 21 riscos mapeados, 26 ações e governança de acessos automatizada.

Como estruturamos o RBAC ideal para SAP com inteligência e escala

Como estruturamos um RBAC escalável no SAP, unindo SoD, role mining inteligente e governança preparada para au

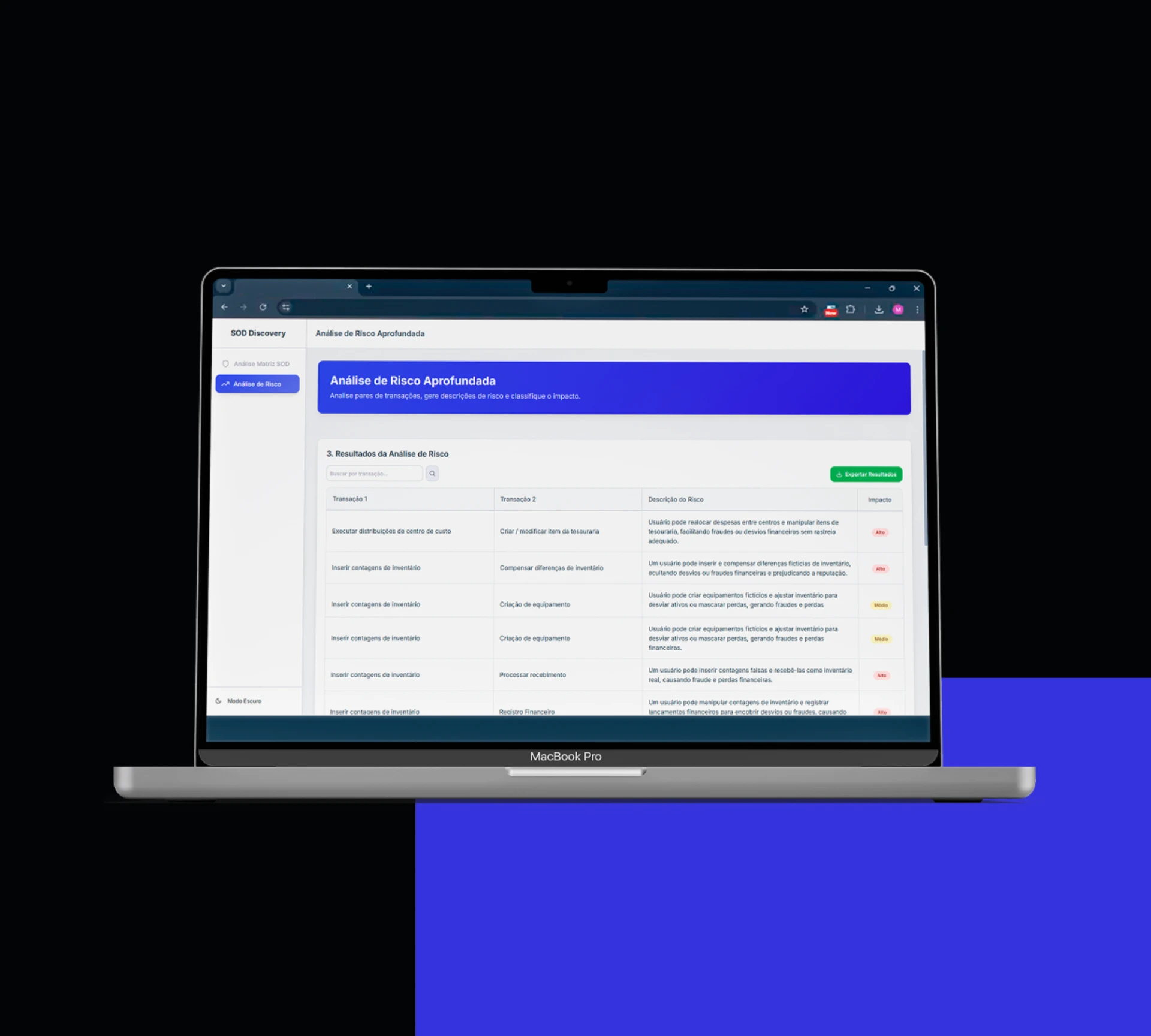

Case real: como usamos IA para criar 20 matrizes SoD em 7 dias

Como usamos IA para criar 20 matrizes SoD em 7 dias e estruturar a governança de acessos antes do SAP.

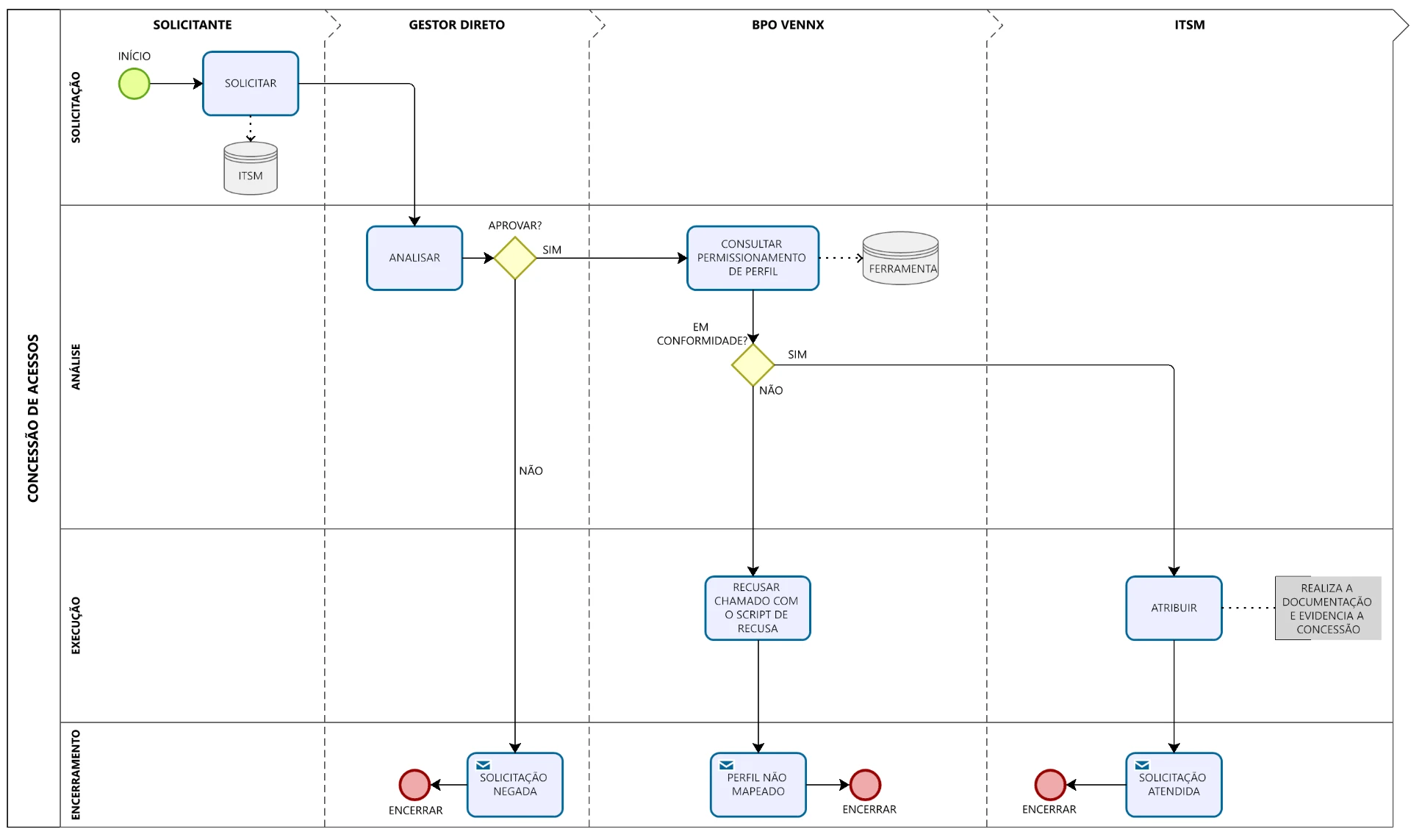

Open Source Vennx: por que abrimos nosso framework de BPO de acessos

Abrimos nosso framework de BPO de acessos para provar que compliance SOX pode ser transparente, auditável e re

ITDR e a nova fronteira da segurança digital: por que o futuro passa pela identidade

ITDR redefine a segurança ao detectar e responder abusos de identidade em tempo real.

GRC automatizado: por que 2026 exige uma nova estrutura de governança

2026 marca a virada do GRC manual para o GRC automatizado, integrado à IA, regulações e decisões estratégicas.

Falhas GRC: como a ausência de controle derrubou o Will Bank

O caso Will Bank mostra como falhas GRC podem escalar riscos e comprometer a continuidade de instituições fina

Brasil no radar global da IA: o que esse avanço revela sobre o futuro do GRC corporativo

O Brasil se consolida como referência global em IA aplicada ao GRC e à governança corporativa.

IA para ambientes altamente regulados: quando inovação e governança precisam evoluir juntas

IA em ambientes regulados exige governança, rastreabilidade e controle para gerar valor real ao GRC.

Cultura de Segurança e IA: O Momento Decisivo para 2026

IA já é infraestrutura crítica. Sem governança e GRC maduro, o risco cresce mais rápido que a inovação.

Gestão de terceiros: o risco invisível que sua auditoria não está vendo

Sua gestão de terceiros aguenta uma auditoria real? Entenda como eliminar riscos invisíveis com a Vennx.

A nova face do risco: como a IA pode proteger sua empresa contra-ataques na cadeia de fornecedores

Como a IA está protegendo empresas de riscos invisíveis na cadeia de fornecedores e terceiros.

Brasil inicia nova era em cibersegurança com solução anti-DDoS nacional

Brasil lança solução anti-DDoS própria e inicia nova fase de soberania em cibersegurança corporativa.

Controle em tempo real, reputação sob controle: o novo papel dos ITGCs nas empresas modernas

ITGCs inteligentes: o novo padrão para proteger reputação, garantir compliance e evitar surpresas em auditoria

Gestão de acessos falha e riscos ocultos: o que o caso Coupang revela sobre ex-funcionários e brechas críticas em GRC

Ex-funcionário causou mega vazamento na Coupang. O erro? Acesso não revogado. Entenda o risco.

2026 será o marco da IA corporativa, e a governança será o diferencial

Em 2026, governar a IA será critério de liderança. Veja como empresas visionárias já estão se preparando.

Menos Regulação, Mais Risco: Por que um GRC Robusto Define Quem Cresce com Segurança

Menos regra, mais GRC: como bancos podem crescer com controle em tempos de flexibilização regulatória.

Adeus senhas, olá segurança real: por que o Brasil está atrasado na autenticação passwordless

Passwordless só funciona com governança. Veja como proteger sua empresa de verdade com tecnologia e GRC.

Não basta entregar uma Matriz SoD: a maturidade em GRC começa quando o projeto termina

Governança começa após a entrega: sustente o GRC com VAR, BPO e inteligência contínua.

O impacto invisível dos incidentes de segurança: o risco que as empresas ainda ignoram

Vazamentos não causam só perdas financeiras, causam danos emocionais e rompem confiança.

Governança inteligente: como o GRC prepara sua empresa para a era da IA

GRC com IA: como transformar riscos em vantagem e escalar inovação com segurança e controle.

Identidade máquina-usuário: como o 'security fabric' redefine controles e auditoria

Identidades não-humanas dominam o acesso. Veja como o ISF redefine governança e auditoria com IA.

Banco Master: a maior liquidação do SFN e o alerta real para governança, riscos e compliance.

A queda do Banco Master confirma: GRC sem integração é risco real. Entenda o que falhou, e o que revisar agora

Segurança terceirizada, responsabilidade integral: lições do caso gol/smiles para líderes de GRC.

O caso Smiles mostra como terceiros expõem empresas a riscos reais. Veja como líderes de GRC devem reagir.

Governança de identidade: o novo limite entre empresas seguras e as próximas vítimas

A ausência de governança de identidade é um risco. Saiba como o Oráculo transforma esse cenário.

Da defesa à estratégia: como os CISOs estão convertendo segurança em vantagem competitiva

CISOs deixam o papel defensivo e usam segurança para gerar valor, agilidade e vantagem competitiva.

O que o caso Louvre revela sobre falhas sistêmicas de segurança

Caso Louvre mostra como senhas fracas e auditorias ignoradas viram riscos reais. Veja o que aprende

Falhas críticas expostas: sua empresa está preparada para o próximo ataque?

Falhas críticas expõem um novo cenário: segurança digital agora é estratégia, não apenas defesa.

Integração entre frontoffice e backoffice: o elo invisível que decide sua performance

Como unir operação e estratégia com IA e automação? Descubra o modelo Vennx de integração inteligente.

Quando a inteligência artificial redefine a governança: um case real Vennx

Vennx aplica IA em análise normativa e alcança 83% de ganho em eficiência e conformidade.

Contas de Usuários Genéricos: o elo invisível entre risco e conformidade

Saiba como a Vennx ajuda sua empresa a controlar contas genéricas com rastreabilidade e governança inteligente

O novo SAP FUE: como a mudança no licenciamento pressiona a governança de acessos

Com o SAP FUE, cada permissão virou custo. Descubra como o role mining evita perdas.

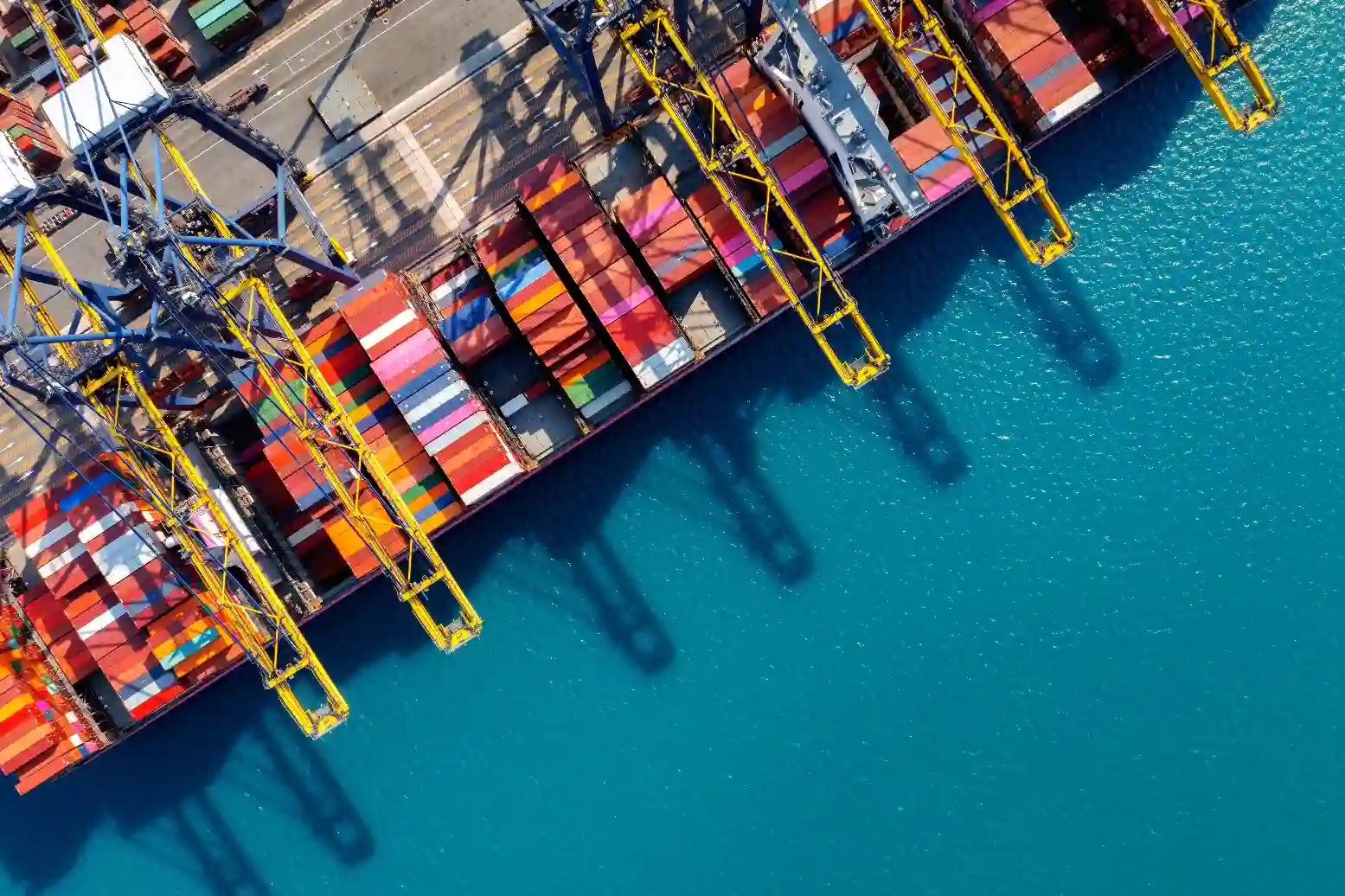

Como a Inteligência Artificial Está Redefinindo a Logística e o Compliance no Comércio Internacional

Comércio global se reinventa com IA e automação, transformando compliance em vantagem competitiva.

Alerta silencioso: o erro que custa milhões em auditorias SOX

Fraquezas materiais expõem empresas em auditorias SOX. Descubra como evitá-las com IA e automação.

O que o mega-deal dos data centers revela sobre o futuro da governança corporativa no Brasil

O futuro da governança já começou. Entenda o que a IA e o deal da BlackRock revelam sobre GRC no Brasil.

Falta de especialistas em cibersegurança escancara riscos no setor elétrico europeu

Setor elétrico europeu exposto: riscos cibernéticos aumentam em meio à escassez de especialistas.

Quando a pressa entrega mais risco do que resultado: os limites da automação no GRC

Evite riscos na automação do compliance. Conheça a IA Vennx que entrega resultados reais e seguros.

Como a Vennx otimiza processos para superar metas de desempenho

Vennx supera metas de SLA e satisfação com BPO de acessos estruturado e tecnologia aplicada.

Role Mining redefine a governança de acesso e fortalece o compliance corporativo

Role Mining: controle preciso de acessos para reduzir riscos e garantir conformidade.

Governança em ambientes híbridos e nativos de nuvem: o novo padrão de segurança e compliance corporativo

Como evoluir a governança em nuvem com automação, segurança e compliance em ambientes híbridos e nativos.

Blockchain e Smart Contracts: A Revolução Silenciosa que Está Redefinindo o GRC Corporativo

Smart contracts e blockchain estão transformando compliance, auditoria e governança com automação e segurança.

O que é Matriz de Segregação de Funções (SoD) e por que ela é essencial para a governança corporativa

Descubra como a SoD com IA acelera auditorias e protege sua empresa contra riscos ocultos.

Por que desmontar o ataque não basta: a nova lógica da cibersegurança corporativa

Mesmo após ações federais, ameaças persistem. Veja como estruturar uma defesa contínua com GRC.

Por que a velocidade de decisão está separando líderes de sobreviventes

Decidir com agilidade virou pré-requisito para competir. Sua empresa está preparada para isso?

%20(1)%20(1).png)

Gigante da educação brasileira dá salto de eficiência com o Dynamic Flow

Uma das principais instituições brasileiras em educação reduziu custos e tempo de processos com o Dynamic Flow

Inflação em alta: desafios e oportunidades para a gestão corporativa em 2025

A revolução da IA no GRC chegou: veja como a Vennx prepara sua governança para o futuro digital.

O Crescimento da Databricks e o Futuro da Inteligência Artificial Aplicada ao GRC

A revolução da IA no GRC chegou: veja como a Vennx prepara sua governança para o futuro digital.

Como a Inteligência Artificial Revoluciona a Auditoria Interna Corporativa

Veja como IA e automação estão mudando a auditoria interna e tornando o compliance mais estratégico

Ilusão de Conhecimento em IA: Como Blindar a Governança Corporativa com GRC e Tecnologia

Como GRC, IA e automação blindam sua empresa e fazem compliance virar diferencial competitivo.

COBIT: o framework que consolida a governança de TI como pilar estratégico da organização

Saiba como o COBIT estrutura a governança de TI e como aplicá-lo na prática com tecnologias como o Oráculo.

Independência e objetividade na auditoria interna: por que a escassez de recursos ameaça a confiança corporativa

A escassez de recursos ameaça a auditoria. Veja como a tecnologia fortalece a governança.

Machine Learning: como a inteligência preditiva está redefinindo a governança de acessos

Descubra como o Machine Learning revoluciona a governança de acessos com inteligência preditiva e ações automa

As 5 falhas mais comuns de compliance que até grandes empresas ainda cometem

Descubra as 5 falhas de compliance que comprometem até grandes empresas e como evitá-las com estratégia

Revisão Periódica de Acessos: o controle essencial para mitigar riscos e proteger sua empresa

Revisão periódica de acessos: como mitigar riscos e manter a governança em dia, de forma simples.

Governança da IA sob pressão global: chegou a hora das empresas estruturarem seu próprio compliance

A era da inteligência artificial autônoma chegou ao ponto de inflexão: eficiência não basta. É hora de estrutu

Quando a regulação vira obstáculo: os riscos de paralisar a inovação em nome do compliance

A inovação precisa de liberdade. Mas quem disse que IA e compliance não podem andar juntos?

GRC, ERM, IRM, Risco Conectado e afins: o que essas siglas realmente significam na gestão moderna de riscos?

Entenda as diferenças entre GRC, ERM, IRM, ORM e descubra qual abordagem se alinha à sua realidade.

Tarifas, incertezas e litígios: os riscos invisíveis por trás do preço de compra em M&As

Mudanças tarifárias podem esconder riscos críticos na precificação de negócios. Veja como antecipá-los.

Internet das Coisas: entenda o impacto estratégico da IoT no ambiente corporativo

Entenda o papel da IoT na estratégia empresarial e como garantir conectividade com segurança e eficiência.

Quando o Recrutamento Vira Risco: O incidente que expôs 65 milhões de registros

McHire expõe 65 milhões de dados e revela a urgência de GRC robusto em IA de recrutamento.

SharePoint sob ataque: o alerta que expõe falhas críticas na governança de acessos

Ataque ao SharePoint mostrou que GRC reativo não protege.

Como aproveitar a inteligência artificial na gestão de TI: produtividade, segurança e experiência em escala

Veja como a IA transforma a gestão de TI com automação, previsibilidade e foco em experiência do usuário.

Descubra como estruturar macroprocessos e obter uma visão de ponta a ponta do seu negócio

Transforme a gestão da sua empresa com macroprocessos e conquiste decisões mais inteligentes e integradas

O custo de não investir em resiliência cibernética

Sua empresa resistiria a uma crise digital? Descubra o que a resiliência cibernética realmente exige.

Controle de Acesso Granular: o que é, por que importa e como aplicá-lo para proteger dados e garantir conformidade

Saiba como o Controle de Acesso Granular pode fortalecer sua segurança e evitar falhas em auditorias.

Substituições por IA, produtividade inflada e os desafios de manter governança nos dias atuais

IA está substituindo funções, mas quem cuida da governança? Saiba como empresas estão se adaptando

O que as empresas que mais crescem com IA estão fazendo?

Governança é o que separa líderes de experimentadores em IA. Cresça com tecnologia e conformidade.

Pentest: saiba como funciona o teste de intrusão

Pentest é mais que uma exigência de auditoria. É proteção real contra brechas invisíveis.

O impacto do maior vazamento de senhas da história: o que as empresas precisam fazer agora?

Mais de 16 bilhões de senhas vazadas. Sua empresa está preparada para esse novo risco cibernético?

A IA sozinha não é suficiente.

IA sozinha não basta: descubra o modelo híbrido que está redefinindo o GRC nas empresas.

O que é GRC?

Descubra por que o GRC é essencial para empresas modernas e como aplicar Governança, Riscos e Compliance.