Open Source Vennx: por que abrimos nosso framework de BPO de acessos

O mercado precisa de transparência, e nós fomos além

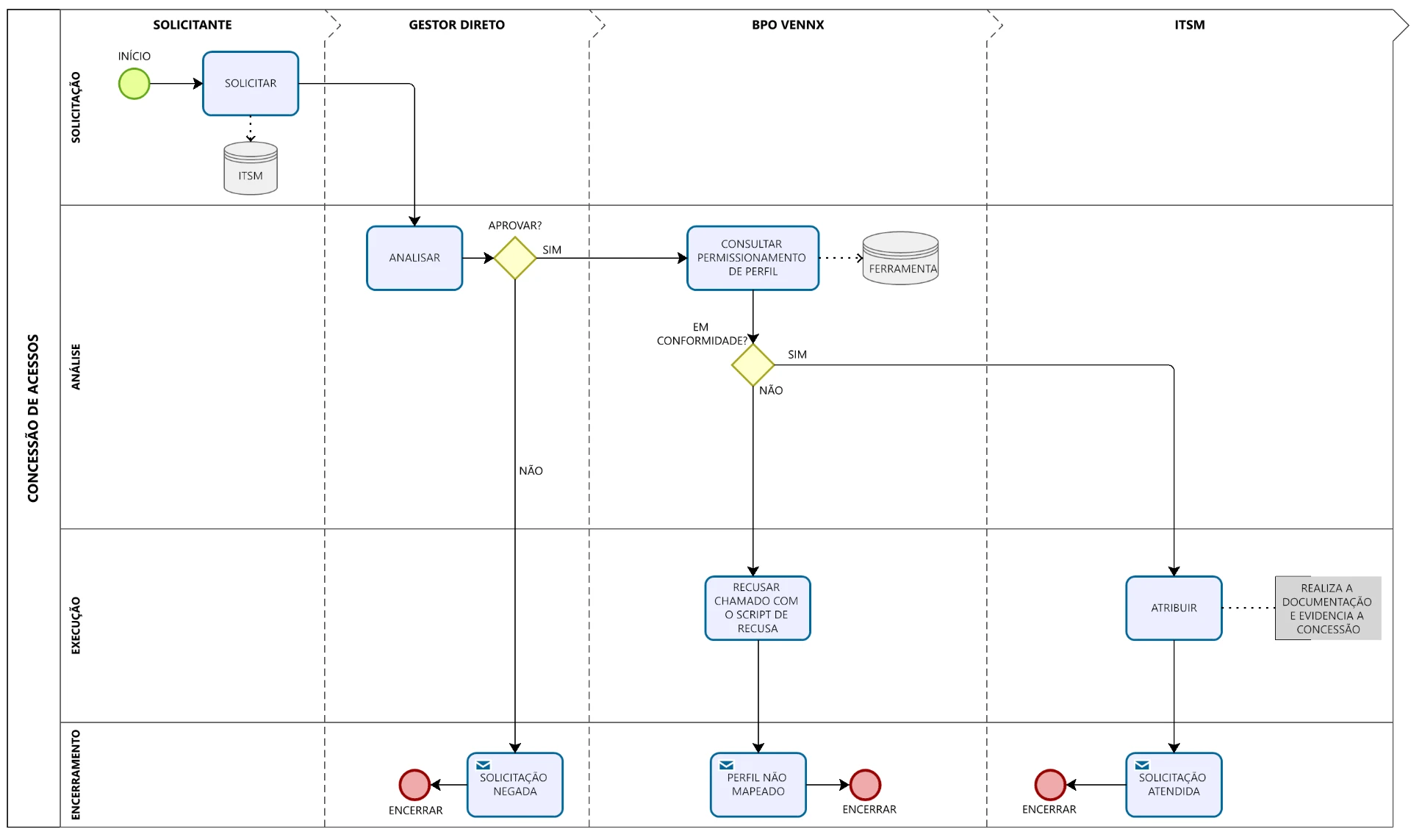

Muito se fala sobre boas práticas, mas pouco se compartilha do que realmente funciona. Na Vennx, decidimos fazer diferente: abrimos a estrutura completa que utilizamos em projetos de gestão de acessos com exigência de conformidade SOX. Não estamos falando de um whitepaper genérico ou de um fluxograma ilustrativo, mas de um conjunto operacional, técnico e funcional que suporta diariamente a operação de empresas auditadas pelas Big4.

O nosso framework open source entrega não apenas os caminhos, mas as ferramentas. Desde os primeiros passos de mapeamento do ambiente atual até a transição assistida para um modelo sustentável de BPO de acessos, tudo foi incluído. E, acima de tudo, isso traduz a nossa convicção de que GRC não pode ser uma caixa-preta, precisa ser aplicável, auditável e replicável.

O BPO como extensão da inteligência corporativa

Faz tempo que a terceirização deixou de ser uma solução de custo. Quando falamos em gestão de acessos dentro de ambientes regulados, como os que seguem a SOX, estamos lidando com muito mais que operação: falamos de confiança, rastreabilidade e eficiência. O BPO, no nosso entendimento, não substitui a empresa, ele atua como uma inteligência paralela, responsável por manter os fluxos vivos, testáveis e alinhados com as políticas internas e com os riscos monitorados.

O framework que abrimos contempla essa lógica. Construímos a base a partir de um modelo AS IS fiel, validado em campo, e evoluímos para um TO BE desenhado com times multidisciplinares. Consultoria, tecnologia e operação caminham juntas. Essa conexão garante que a tecnologia proprietária que aplicamos em nossos clientes não seja só eficiente, mas que ela esteja 100% alinhada com a visão estratégica do negócio.

Por dentro do modelo Vennx de BPO de acessos

Nossa metodologia começa com a análise real do ambiente atual. Não há atalhos. Primeiro, identificamos todas as etapas, sistemas e interfaces que compõem a jornada de acessos dentro da empresa. Em paralelo, acionamos o olhar de GRC para rastrear riscos e pontos de falha. Essa etapa é essencial para que o processo TO BE não seja uma idealização, mas uma evolução viável.

Com esse mapeamento consolidado, a equipe entra em um período de operação assistida. A partir daí, profissionais da Vennx e do cliente atuam lado a lado. O objetivo é validar o novo modelo enquanto ele acontece. Ou seja, ao mesmo tempo em que executamos os chamados, estruturamos as rotinas e entendemos os gargalos em tempo real. Esse é um ponto-chave: o TO BE nasce do campo, não da teoria.

No caso da maior produtora de baterias do Brasil, por exemplo, foi justamente essa estrutura que possibilitou a superação das metas de SLA. Isso porque entregamos não só automação e scripts, mas um modelo de suporte contínuo que acompanha o amadurecimento da operação.

SLAs agressivos, mas possíveis

É comum encontrar resistência à ideia de que um BPO consiga operar com SLAs de alta exigência, especialmente em cenários complexos e multissistemas. Entretanto, nossa operação comprova o contrário. Trabalhamos com médias de mais de 120 chamados por dia, com resoluções dentro do horário comercial e sem escalonamentos emergenciais.

Essa performance não acontece por acaso. Ela é sustentada por elementos como: padronização dos fluxos, automação de decisões, templates parametrizados por sistema (como JDE), e uma governança detalhada sobre cada exceção tratada. Esse grau de controle e agilidade só é possível porque nosso modelo parte do campo, mas também pela forma como entendemos IAM, segregação de funções e os impactos que cada concessão gera no todo.

Riscos sob controle e compliance naturalizado

A gestão de acessos é um dos pontos mais delicados em qualquer auditoria. Seja pela concessão sem critério, pela ausência de histórico, ou por conflitos de perfis. Nosso framework ajuda a resolver todos esses pontos, com base em três pilares principais:

- Cada ação é registrada, com rastreabilidade e contexto;

- As aprovações seguem alçadas formais e vinculadas a papéis definidos;

- A matriz SoD/SAT orienta a validação automática de riscos, ainda que o processo esteja em construção.

Essa estrutura permite atender com tranquilidade às exigências da SOX, mas também de normas internas e boas práticas de GRC. E, acima de tudo, oferece segurança para o negócio. Segurança essa que foi projetada, documentada e que agora está ao alcance de outros times.

Adaptável, replicável e escalável

Nosso modelo foi desenhado para crescer junto com os clientes. Cada novo processo é documentado de forma replicável, pronto para ser adaptado a outras unidades, sistemas ou filiais. As integrações com políticas corporativas também fazem parte do desenho, desde regras de acesso até normas de compliance e de gestão de benefícios.

E por isso, nossa entrega não é só técnica. É estratégica. Ela permite que o time interno mantenha o foco na governança e na análise de riscos, enquanto a Vennx executa o fluxo com disciplina, autonomia e rastreabilidade. O resultado é um BPO que não sobrecarrega, mas fortalece o controle interno.

Código, lógica e método, tudo aberto

Abrimos o que sempre foi nosso diferencial: a forma como pensamos, modelamos e operamos a gestão de acessos em ambientes críticos. O que antes era uma caixa-preta, agora é público. Incluímos fluxos, checklists, scripts, lógica de aprovação e boas práticas que aplicamos em campo. E não como conceito, mas como pacote funcional que você pode adaptar e rodar.

Tudo isso porque acreditamos em um mercado mais técnico, colaborativo e menos enviesado por soluções fechadas. A abertura não é só uma vitrine, é um convite.

Se você lidera ou apoia áreas de segurança, GRC ou tecnologia, esse conteúdo foi feito para ser usado, auditado e evoluído.

Baixe agora o e-book com o nosso framework completo de BPO de acessos e veja como aplicar na sua empresa: https://forms.office.com/r/iZ8pLFvfS8

Posts Relacionados

Informação de valor para construir o seu negócio.

Leia as últimas notícias em nosso blog.

IEC 62443 e Matriz SoD Industrial: como identificar conflitos críticos em sistemas SCADA

Como a IEC 62443 exige SoD documentada em sistemas SCADA, e o que Stuxnet e Triton ensinaram sobre isso.